Desvendando o Labirinto Digital: A Evolução Constante das Ameaças Cibernéticas

O universo digital, em sua expansão vertiginosa, se tornou um campo de batalha implacável entre inovação e exploração maliciosa. A segurança cibernética, antes relegada a um papel técnico, agora se impõe como um pilar estratégico, influenciando diretamente a resiliência e o sucesso de empresas em todos os segmentos. Nos últimos anos, temos testemunhado um aumento alarmante na frequência e sofisticação dos ciberataques, um cenário que exige uma postura proativa e uma visão aguçada das tendências que moldarão o futuro da proteção digital.

Os dados referentes a 2023 e 2024 pintam um retrato preocupante: um salto de quase 300% nos ataques de ransomware, gerando um prejuízo global na casa dos trilhões de dólares. Esse impacto financeiro colossal, aliado à crescente complexidade dos vetores de ataque – incluindo a exploração de vulnerabilidades nas cadeias de suprimentos e a adoção massiva de inteligência artificial para automatizar e aprimorar as investidas cibernéticas – demonstra a necessidade urgente de repensar as estratégias de proteção digital.

O objetivo central deste artigo é munir líderes e gestores com o conhecimento essencial para navegar nesse intrincado ambiente. Ao analisar as tendências emergentes em cibersegurança, desde o avanço da computação quântica até a proliferação de dispositivos IoT vulneráveis, buscamos oferecer insights práticos que possibilitem uma adaptação contínua e uma antecipação eficaz das futuras ameaças. Acreditamos que, ao desvendar as nuances do futuro da segurança digital, as empresas não apenas minimizarão seus riscos, mas também transformarão a proteção cibernética em um verdadeiro diferencial competitivo.

Tendência #1: Inteligência Artificial – A Dupla Face da Segurança Digital em 2026

A Inteligência Artificial (IA) já transformou o cenário da segurança cibernética, e em 2026, sua influência será ainda mais expressiva. Prepare-se: a IA não será somente uma ferramenta de proteção, mas também uma arma poderosa nas mãos de criminosos virtuais. A capacidade de automatizar processos complexos trará ainda mais audácia e escala aos ataques cibernéticos.

Especialistas preveem um crescimento notável no uso da IA para otimizar ataques de phishing, personalizando-os para enganar alvos específicos e tornando-os praticamente invisíveis. Imagine malware que se adapta constantemente, burlando as defesas tradicionais. A análise preditiva da IA também poderá ser usada para identificar vulnerabilidades em sistemas com precisão assustadora, facilitando a exploração de falhas de segurança.

Mas nem tudo está perdido! A IA também oferece soluções incríveis para reforçar nossas defesas. Algoritmos de aprendizado de máquina podem analisar grandes quantidades de dados em tempo real, sinalizando anomalias e padrões que seriam impossíveis de detectar manualmente. Soluções de segurança potencializadas pela IA poderão responder automaticamente a incidentes, minimizando danos e restaurando sistemas rapidamente. A IA também fortalecerá a autenticação e a gestão de identidades, bloqueando acessos não autorizados a dados confidenciais.

O grande desafio é manter nossas defesas de IA sempre um passo à frente das ameaças. Desenvolver algoritmos robustos e implementar medidas de segurança proativas será fundamental para que a IA seja uma aliada na proteção cibernética, e não uma brecha para ataques. Quer saber como sua empresa pode se preparar para este futuro? Continue lendo!

Tendência 2: Blindagem Quântica: Preparando sua Defesa para a Era Pós-Quântica

Prepare-se para uma revolução na segurança cibernética. A computação quântica não é apenas uma possibilidade distante; é uma onda transformadora que está prestes a redefinir a forma como protegemos nossos dados. Diferente dos computadores tradicionais, que confiam em bits, os computadores quânticos usam qubits. Essa mágica quântica permite cálculos exponenciais, abrindo novas fronteiras – e novos perigos.

O impacto mais imediato dessa superpotência computacional reside na quebra da criptografia que usamos hoje. Algoritmos como RSA e ECC, pilares da segurança digital, tornam-se vulneráveis. O temido algoritmo de Shor, por exemplo, pode desmantelar essas proteções em tempo recorde. As projeções indicam que, antes de 2026, já poderemos testemunhar os primeiros ataques bem-sucedidos a chaves de criptografia mais vulneráveis, cortesia da computação quântica.

Entra em cena a criptografia pós-quântica (PQC), nossa esperança para um futuro seguro. Governos e empresas globais estão focando seus esforços na pesquisa e no desenvolvimento de algoritmos PQC robustos. O National Institute of Standards and Technology (NIST) dos EUA está liderando essa corrida, buscando os novos padrões que irão blindar nossos dados. Algoritmos baseados em reticulados, códigos corretores de erros e funções de hash surgem como fortes candidatos a essa blindagem digital.

A migração para a segurança quântica não é trivial. Exige atualização de sistemas, infraestruturas e aquisição de conhecimento especializado. Mas essa transição também representa uma oportunidade única de reforçar a proteção cibernética em um mundo cada vez mais dependente de dados e, inegavelmente, cada vez mais quântico. Adaptar-se rapidamente é a chave para navegar com segurança nesta nova era digital e se proteger contra as vulnerabilidades inerentes à computação quântica.

Tendência 3: Superfície de Ataque Ampliada – Protegendo a Nuvem, IoT e o Mundo Híbrido

Imagine um campo de batalha digital em constante expansão. A explosão da computação em nuvem, a proliferação de dispositivos IoT (Internet das Coisas) e a arquitetura de TI híbrida redefiniram o cenário da segurança cibernética. A superfície de ataque se ampliou, exigindo uma defesa digital mais sofisticada e adaptável.

Em 2026, prepare-se: o número de dispositivos IoT conectados poderá ultrapassar a marca de 75 bilhões, cada um representando uma porta de entrada potencial para criminosos cibernéticos. A fragilidade desses dispositivos, somada à crescente sofisticação dos ataques direcionados à nuvem, expõe falhas em configurações e softwares de terceiros.

Como proteger seus dados nesse ambiente complexo? A chave está em uma abordagem holística e integrada, que priorize a visibilidade total, o controle preciso e a segmentação inteligente da rede. Enxergar toda a sua infraestrutura de TI, incluindo cada dispositivo e aplicação, é o primeiro passo para identificar e neutralizar ameaças em tempo real. Implemente um controle de acesso granular e isole sistemas críticos para conter o avanço de invasores.

Além disso, adote a filosofia “zero trust”, validando cada interação e jamais presumindo confiança. Autenticação multifatorial (MFA), monitoramento constante de ameaças e automação na resposta a incidentes são componentes essenciais para blindar seu futuro digital. Quer saber como implementar essas estratégias na sua empresa? Continue a leitura e descubra!

Tendência 4: Zero Trust: A Segurança Cibernética que Desconfia de Tudo e Todos

Imagine um mundo digital onde a confiança é um luxo que não podemos mais nos dar. Essa é a essência da arquitetura Zero Trust, uma revolução na cibersegurança que abandona a antiga ideia de um perímetro seguro e inviolável. Ao invés disso, assume-se que cada usuário, cada dispositivo e cada aplicação representa um risco potencial, demandando uma verificação rigorosa e contínua da identidade e dos acessos.

No coração do Zero Trust, encontramos a microsegmentação da rede, limitando o acesso aos recursos essenciais com base no princípio do menor privilégio. Soma-se a isso a autenticação multifator (MFA), um escudo extra para a identidade do usuário, e o monitoramento constante do comportamento online para identificar atividades suspeitas. A crescente adesão de grandes empresas e órgãos governamentais atesta a eficácia do modelo Zero Trust na redução de vulnerabilidades.

Uma das maiores vantagens do Zero Trust é a drástica diminuição da área de ataque, dificultando que invasores se movam livremente pela rede. Em vez de confiar cegamente em qualquer acesso, o Zero Trust exige que cada solicitação seja autenticada e autorizada, independentemente de sua origem, interna ou externa.

Estudos comprovam que a implementação da filosofia Zero Trust reduz consideravelmente o risco de vazamentos de dados, minimizando os efeitos de possíveis invasões. A jornada rumo a um modelo Zero Trust exige planejamento estratégico e a adoção de tecnologias de segurança de ponta. Que tal começar a explorar como o Zero Trust pode fortalecer a proteção da sua empresa? O investimento vale a pena, garantindo uma segurança cibernética mais resiliente e adaptável aos desafios do futuro.

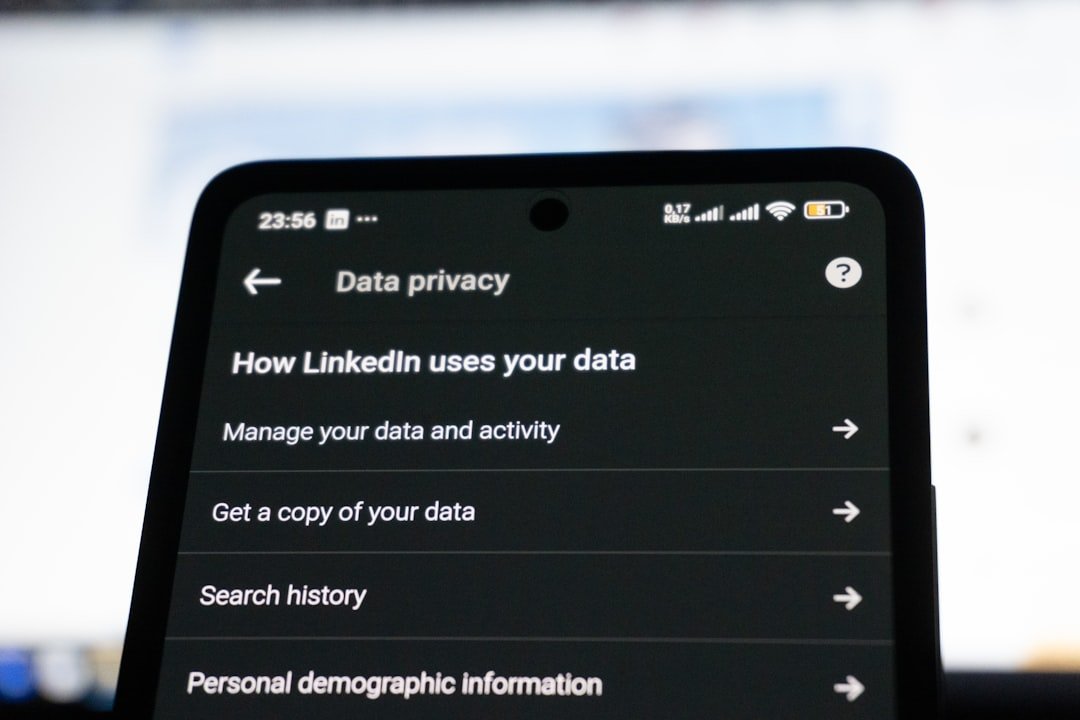

Tendência 5: A Revolução da Privacidade de Dados: Conformidade e Controle nas Mãos do Usuário

Prepare-se: em 2026, a privacidade de dados não é apenas uma preocupação, mas um direito fundamental. Impulsionada por legislações rigorosas como GDPR e LGPD, a conscientização do consumidor atinge um novo patamar, transferindo o poder para os indivíduos. As empresas que ignorarem essa realidade correm sérios riscos.

As multas por violações de privacidade explodiram, impactando os resultados financeiros e a reputação das marcas. Ao mesmo tempo, os consumidores estão cada vez mais exigentes, buscando empresas que priorizem a transparência e o controle sobre seus dados. A conformidade regulatória se torna, portanto, condição *sine qua non* para operar globalmente.

Nesse cenário, tecnologias de aprimoramento da privacidade (PETs) emergem como ferramentas cruciais. Imagine poder processar dados criptografados sem descriptografá-los! Criptografia homomórfica e computação multipartidária garantem a segurança dos dados em ambientes complexos, preservando a confidencialidade e a integridade das informações.

O empoderamento do usuário se traduz em maior demanda por portabilidade de dados, opções de exclusão simplificadas e total clareza sobre a coleta e o uso de suas informações pessoais. Empresas que se anteciparem a essa tendência, oferecendo ferramentas intuitivas e transparentes para o gerenciamento de dados, estarão fortalecendo a confiança e a lealdade de seus clientes em um mundo cada vez mais preocupado com a proteção da privacidade individual. Que tal começar a repensar suas políticas de privacidade hoje mesmo?

Prepare sua Empresa Hoje para a Cibersegurança de Amanhã (2026)

O futuro da segurança cibernética já começou. Com as ameaças digitais evoluindo em velocidade exponencial, a preparação proativa não é mais opcional, mas sim uma necessidade vital. Este guia prático oferece um roteiro claro e conciso para você fortalecer a defesa digital da sua empresa, garantindo que ela enfrente os desafios de 2026 com confiança e a resiliência de um verdadeiro líder de mercado.

1. Raio-X da sua Segurança: Avaliação Abrangente de Riscos: O primeiro passo para um futuro digital seguro é entender completamente o presente. Comece com uma análise minuciosa de todos os seus ativos digitais, identificando cada vulnerabilidade e as potenciais ameaças que espreitam. Para guiar esse processo crucial, adote frameworks reconhecidos mundialmente, como o NIST Cybersecurity Framework (CSF) e o CIS Controls. Essa avaliação detalhada te dará a base sólida que você precisa para priorizar seus investimentos em cibersegurança de forma inteligente e eficaz.

2. Adoção Inteligente: Implementação de Novas Tecnologias: O futuro da cibersegurança reside na inovação. Mantenha-se atualizado com as tecnologias emergentes que moldarão o cenário digital, como a inteligência artificial (IA) para detecção de anomalias, a computação quântica (e as estratégias para proteger seus dados da quebra de criptografia quântica) e as tecnologias de aprimoramento de privacidade (PETs). Integre soluções de segurança impulsionadas por IA para automatizar a análise de dados e identificar padrões suspeitos em tempo real. Invista em criptografia de última geração e soluções de segurança robustas para blindar seus dados contra as ameaças quânticas que se aproximam. Considere a adoção de PETs para garantir a privacidade dos dados, mesmo em ambientes de processamento de alta complexidade.

3. Blindagem Humana: Treinamento Contínuo de Funcionários: Lembre-se: a corrente é tão forte quanto o seu elo mais fraco. E, na cibersegurança, esse elo costuma ser o fator humano. Invista pesado em programas de treinamento abrangentes e frequentes para seus colaboradores, abordando temas cruciais como phishing, engenharia social e as melhores práticas de segurança digital. Simulações de ataques realistas e testes práticos podem solidificar o aprendizado e aumentar a conscientização sobre os perigos que rondam o mundo digital.

4. Plano de B para o Digital: Desenvolvimento e Teste de Planos de Resposta a Incidentes: Imprevistos acontecem, e um plano de resposta a incidentes bem estruturado é fundamental para minimizar os danos causados por um ataque cibernético. Desenvolva um plano minucioso que inclua procedimentos claros de detecção, contenção, erradicação e recuperação. Realize testes e simulações regularmente para garantir que sua equipe esteja preparada para agir com rapidez e eficiência em caso de emergência. Empresas como a SentinelOne têm investido em soluções inovadoras que auxiliam na automatização da resposta a incidentes, reduzindo o tempo de inatividade e os custos associados.

5. Confiança Zero, Segurança Máxima: Adoção de uma Arquitetura de Confiança Zero: Implemente uma arquitetura de confiança zero (Zero Trust) para garantir que todos os usuários e dispositivos sejam rigorosamente autenticados e autorizados antes de acessar qualquer recurso da rede. Essa abordagem inovadora minimiza a superfície de ataque e dificulta a movimentação lateral de invasores dentro da sua infraestrutura digital.

Seleção Premium Amazon Brasil

📚 Saiba mais sobre Avaliação riscos segurança cibernética:

NIST Cybersecurity framework – NIST CSF (claranet.com)

O que é o NIST Cybersecurity Framework? · Identificar: compreender como gerenciar riscos de segurança cibernética para sistemas, ativos, dados ou outr…

O Futuro da Segurança Cibernética Começa Agora: Construindo uma Defesa Resiliente

Diante de um cenário de ameaças em constante evolução, o futuro da proteção digital exige mais do que soluções reativas: exige uma postura proativa e adaptável. As tendências em cibersegurança que exploramos, desde a resiliência quântica até a orquestração de segurança impulsionada por IA, representam a linha de frente na batalha contra crimes digitais. Para proteger seus dados e garantir a continuidade dos seus negócios, a adoção dessas inovações é fundamental.

A adaptação contínua e a busca incessante por novas tecnologias são os pilares de uma defesa cibernética robusta e eficaz. Mas tão importante quanto a tecnologia é a colaboração. Empresas, governos e especialistas em segurança cibernética devem trabalhar juntos, compartilhando informações e estratégias para vencer os desafios que se desenham no horizonte digital. Afinal, na era da informação, o conhecimento compartilhado é a nossa maior proteção.

Ao adotar uma mentalidade focada no futuro da segurança e promover a colaboração, podemos construir um ambiente digital mais seguro e resiliente para todos. Que tal começar hoje mesmo a fortalecer a segurança digital da sua organização?

Share this content: